SQL注入的漏洞及解决方案SQL注入漏洞及解决方案如下:SQL注入漏洞: SQL注入攻击是一种常见的网络攻击方式,通过在输入数据中嵌入恶意的SQL代码来攻击数据库。 攻击位置通常包括表单提交、URL参数、Cookie参数、HTTP请求标头和一些边缘输入点等。 SQL注入的危害不仅限于数据库层面,还可能影响到托管数据库的操作系统,导致用户信息泄漏、网

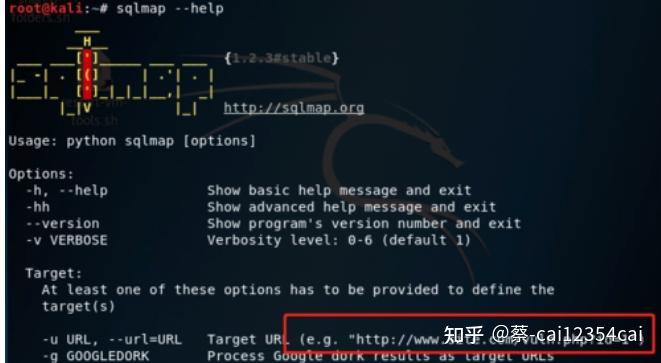

什么是SQL注入攻击原理:攻击者通过在输入字段中插入或“注入”恶意的SQL代码,试图干扰应用程序的正常数据库查询逻辑。如果应用程序未能正确验证和过滤用户输入,这些恶意代码可能会被数据库服务器执行,导致数据泄露、数据篡改或其他安全问题。潜在危害:SQL注入攻击可以严重损害web应用程序的安全性。攻击者可能通过此类攻击...

什么是SQL注入任何一个基于SQL语言的数据库都可能成为SQL注入攻击的目标。常见的数据库包括MySQL、PostgreSQL、SQL Server等。产生原因:很多开发人员在编写Web应用程序时,未对从用户输入接收到的值进行充分的规范性验证和检测。这种疏忽使得攻击者有机会输入恶意的SQL代码片段,从而触发SQL注入漏洞。危害:SQL注入攻击可能...

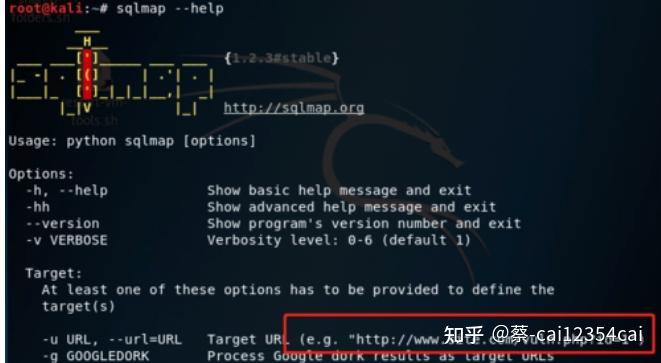

sql注入会对数据库造成什么样的危害?SQL注入是网络攻击常见手段,通过在应用程序的数据库查询中注入恶意SQL代码实现非法访问和操作数据库。以下是其对数据库的危害:数据泄露:攻击者获取敏感信息,如用户个人信息、财务记录、商业机密。数据篡改:攻击者修改数据,如用户密码、账户信息,造成数据失真或经济损失。执行任意命令:在特定情况下,攻击...

sql注入是什么时间盲注:通过输入包含时间延迟函数的SQL语句,观察应用程序的响应时间变化,以此推断SQL语句的执行结果。危害:数据泄露:攻击者可以查询数据库中的敏感信息,如用户密码、个人信息等。数据篡改:通过执行UPDATE或DELETE语句,攻击者可以修改或删除数据库中的数据。数据库损坏:严重的SQL注入攻击可能导致数据库...

sql注入 有什么用SQL注入是一种非常危险的网络安全漏洞,其用途完全是非法的,主要被用于恶意目的。以下是SQL注入可能被用于的一些非法目的:数据泄露:敏感信息获取:攻击者可以通过精心构造的SQL查询,访问数据库中的敏感信息,如用户密码、信用卡信息、个人身份信息等。这些信息一旦泄露,将对个人和企业造成极大的损失。数据...

sqlinjection攻击者通过在Web表单提交、输入域名或页面请求的查询字符串中插入SQL命令。这些命令被服务器接收并解析,最终导致数据库执行非预期的、恶意的SQL操作。三、SQL注入的危害 SQL注入是一种非常常见的数据库攻击手段,也是网络世界中最普遍的漏洞之一。攻击者可以通过SQL注入无账号登录系统,甚至篡改数据库内容,...

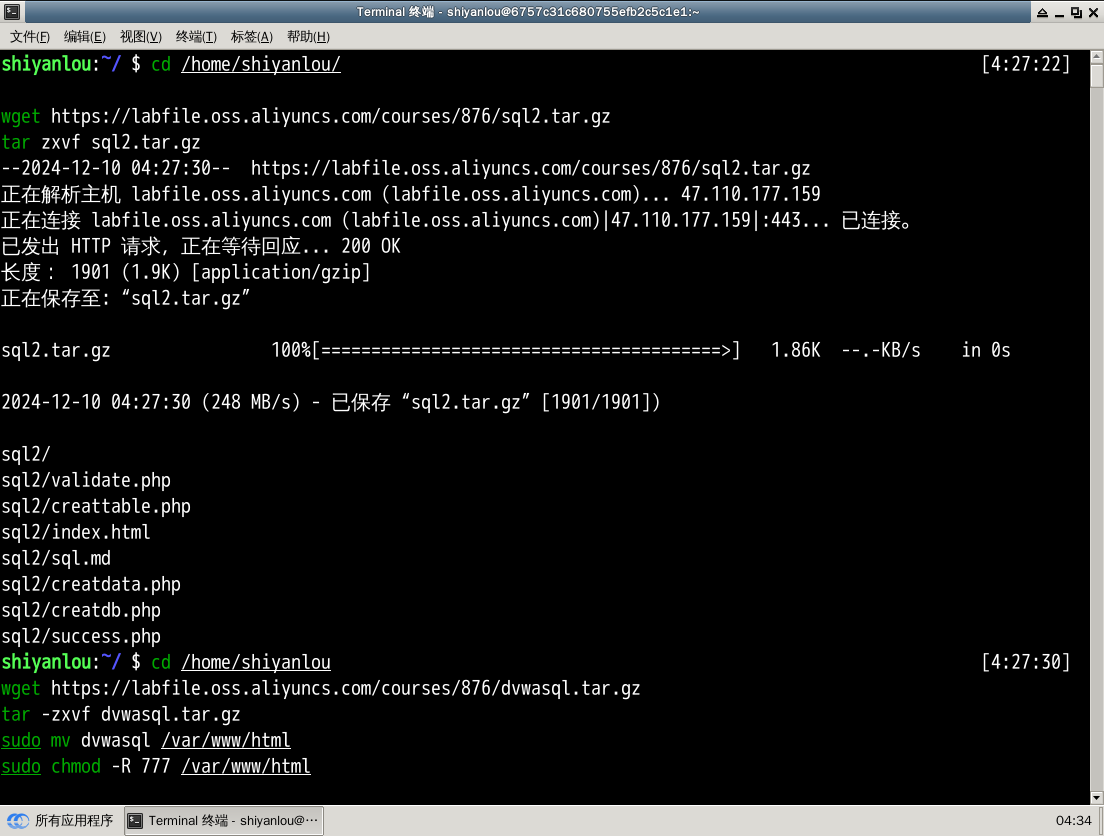

什么是SQL注入式攻击?防范SQL注入式攻击的方法有很多。首先,尽量采用存储过程来执行数据库操作,因为存储过程是由数据库管理系统编译并执行的,可以有效防止SQL注入攻击。其次,使用带参数的SQL语句,而不是直接用字符串进行拼接,这样可以避免SQL注入攻击。再次,限制表单或查询字符串输入的长度,可以有效防止攻击者输入过多的SQL...

oracle数据库的sql注入攻击有哪些针对Oracle数据库的SQL注入攻击主要有以下四类:SQL篡改:攻击者通过在输入字段中插入或“篡改”SQL语句的一部分,试图改变原有SQL语句的逻辑或结构,从而获取未授权的数据访问或执行其他恶意操作。代码注入:这类攻击涉及将恶意代码片段注入到应用程序的输入字段中,这些代码片段随后被当作SQL语句的一部分执行...

sql注入攻击有可能产生什么危害数据库信息泄露:数据中存放的用户的隐私信息的泄露;网页篡改:通过操作数据库对特定网页进行篡改;数据库被恶意操作:数据库服务器被攻击,数据库的系统管理员账户被篡改;服务器被远程控制,被安装后门;删除和修改数据库表信息。