发现GraphQL端点和SQL注入漏洞一、发现GraphQL端点 尝试访问常见路径:为了发现GraphQL端点,可以尝试访问常见的GraphQL路径,如'\/graphql'。分析错误信息:如果发出无效查询后得到语法错误信息,如”Syntax Error: Expected Name, found }“,则可以确认该路径正在处理GraphQL端点。二、应对SQL注入

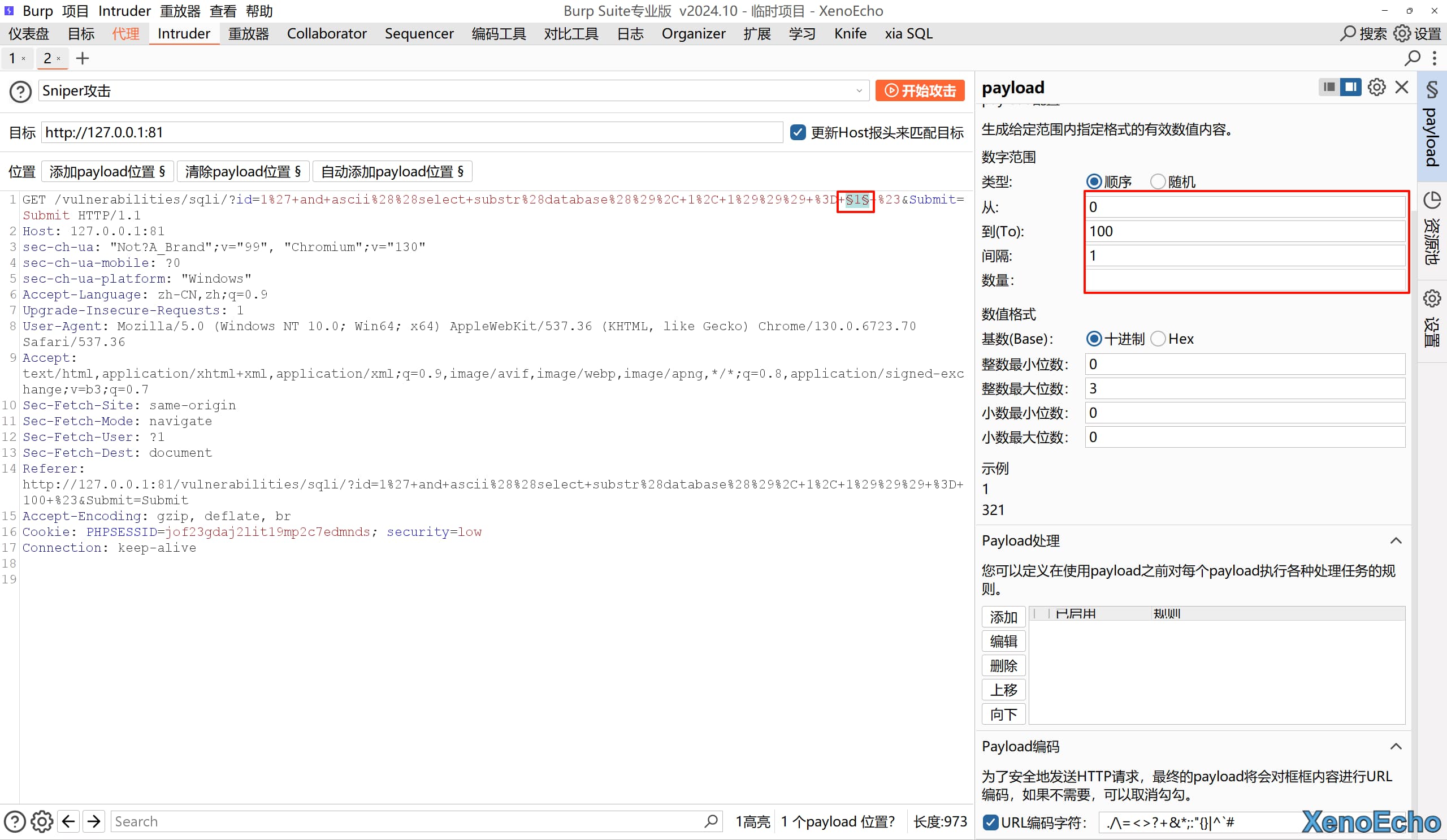

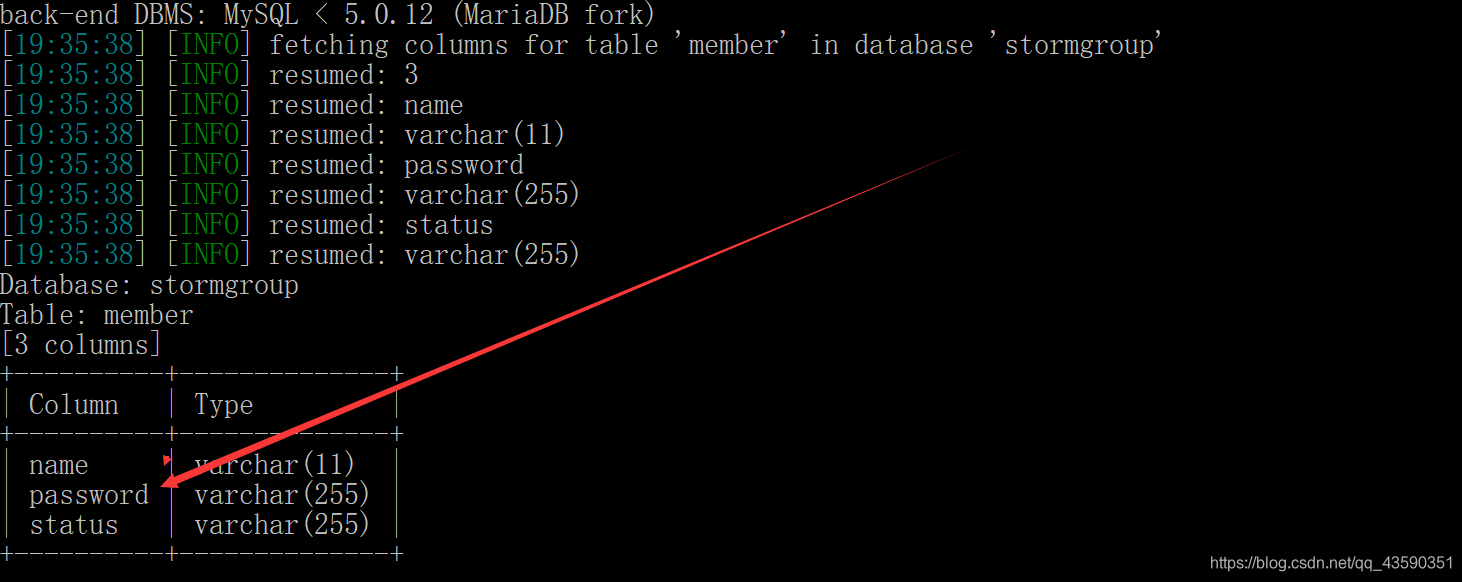

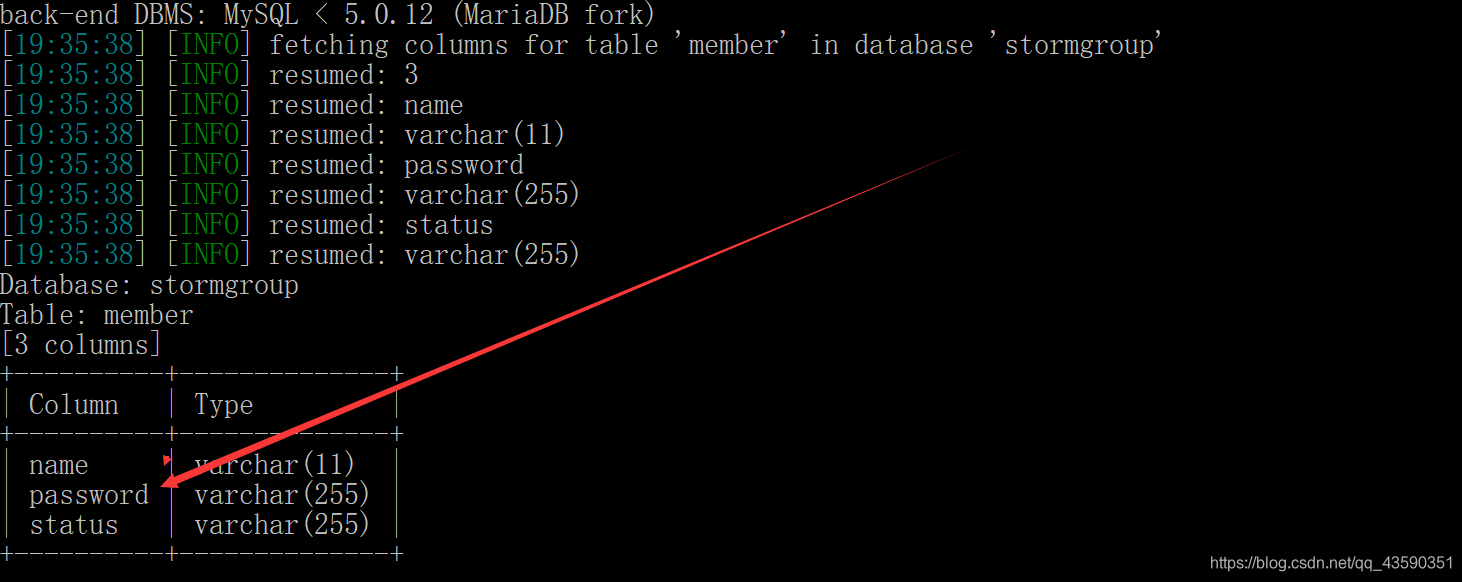

sql注入测试方法 sql注入测试常用工具布尔盲注:通过输入不同的值,观察页面返回的结果是否发生变化,以此判断是否存在SQL注入漏洞。时间盲注:如果无法通过页面内容判断注入是否成功,可以利用条件语句引入时间延迟,观察页面返回时间是否增加来判断。自动化工具测试:Sqlmap:一款自动化的SQL注入工具,支持多种数据库,能够扫描、发现并利用SQL注入漏...

sql注入攻击过程是什么漏洞发现:攻击者首先寻找含有SQL代码的应用程序,这些应用程序可能是网站、移动应用或其他基于数据库的系统。接着,攻击者分析应用程序的输入验证机制,检查是否存在未经验证或未充分验证的用户输入,这些输入可能成为SQL注入的入口点。信息收集:攻击者通过输入特殊字符(如单引号'或分号;)来测试应用程序的响...

整站扫描SQL漏洞的工具首先,SQLMap是一款功能强大的开源工具,它能够自动识别SQL注入漏洞并进行攻击。用户可以通过命令行界面输入相应的参数,从而检测网站的安全状况。SQLMap支持多种数据库系统,包括MySQL、PostgreSQL、Microsoft SQL Server等。其次,Nikto是一款功能全面的Web服务器扫描器,它不仅可以检测SQL注入漏洞,还可以扫描其他...

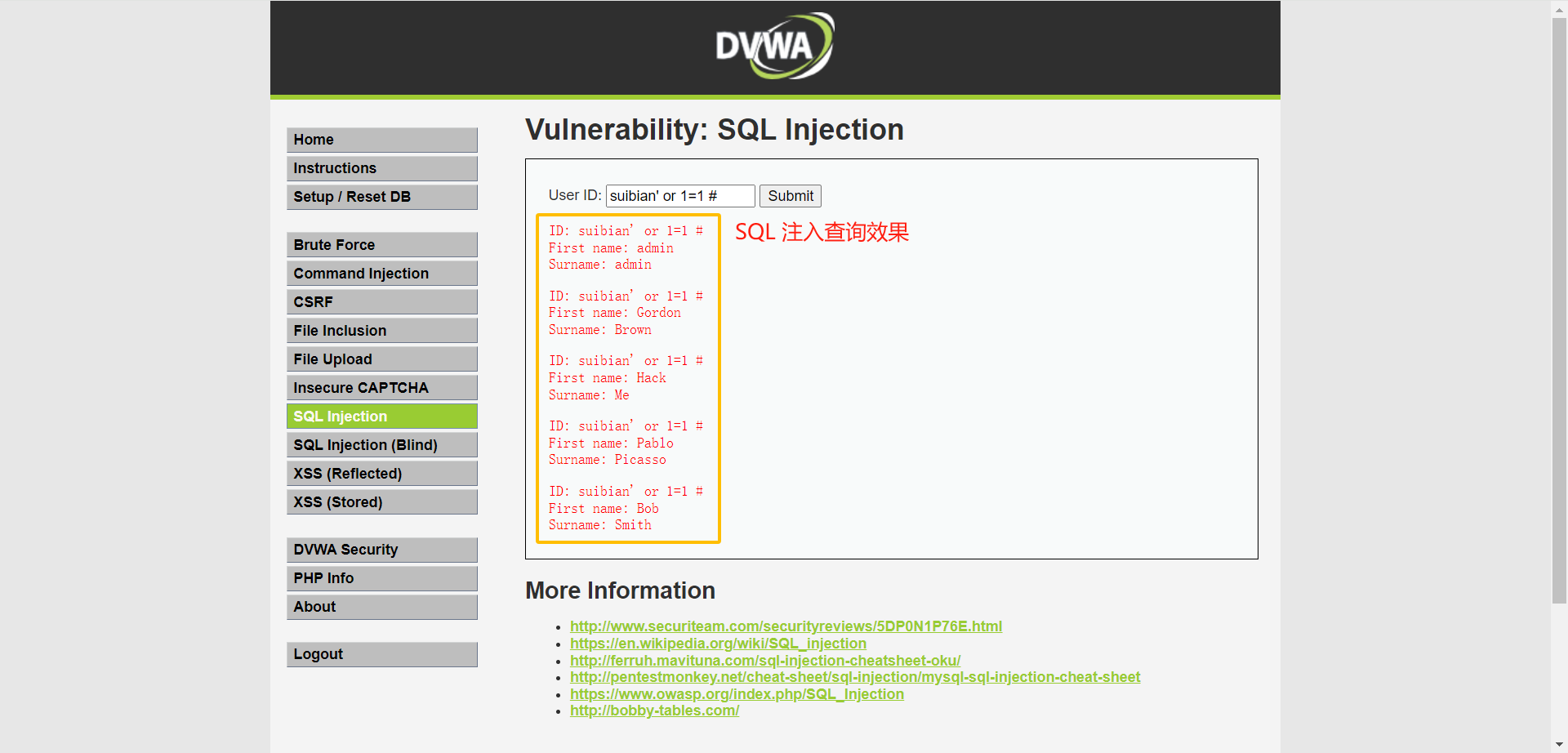

什么是sql注入入侵一、攻击方式 攻击者通过在输入字段中插入恶意的SQL代码,试图操纵数据库的查询。这种攻击通常发生在应用程序处理用户输入时没有进行适当验证或转义的情况下。二、攻击步骤 发现漏洞:攻击者首先会寻找目标网站或应用程序中可能存在SQL注入漏洞的输入字段,如登录表单、搜索框、留言板等。构造攻击代码:攻击者...

Thinkphp框架 3.2.x sql注入漏洞分析一、漏洞概述 Thinkphp 3.2.x版本的框架在WHERE子句的处理上存在SQL注入风险,当攻击者能够控制输入的数据并构造特定的payload时,可以绕过正常的输入过滤机制,执行恶意的SQL语句,从而获取、修改或删除数据库中的敏感信息。二、漏洞复现 环境搭建:使用PHPstudy搭建环境,包含Apache+php7.1+MySQL,开发...

SQL注入的漏洞及解决方案一、sql注入漏洞 1. SQL注入漏洞 SQL注入攻击,简称注入攻击,是一种常见的网络攻击方式,它通过在输入数据中嵌入恶意的SQL代码来攻击数据库,从而可能窃取、修改或删除数据,甚至导致网站被植入恶意代码和后门程序。这种攻击通常发生在应用程序的数据库层,由于程序在设计时没有对输入数据进行严格的检查,...

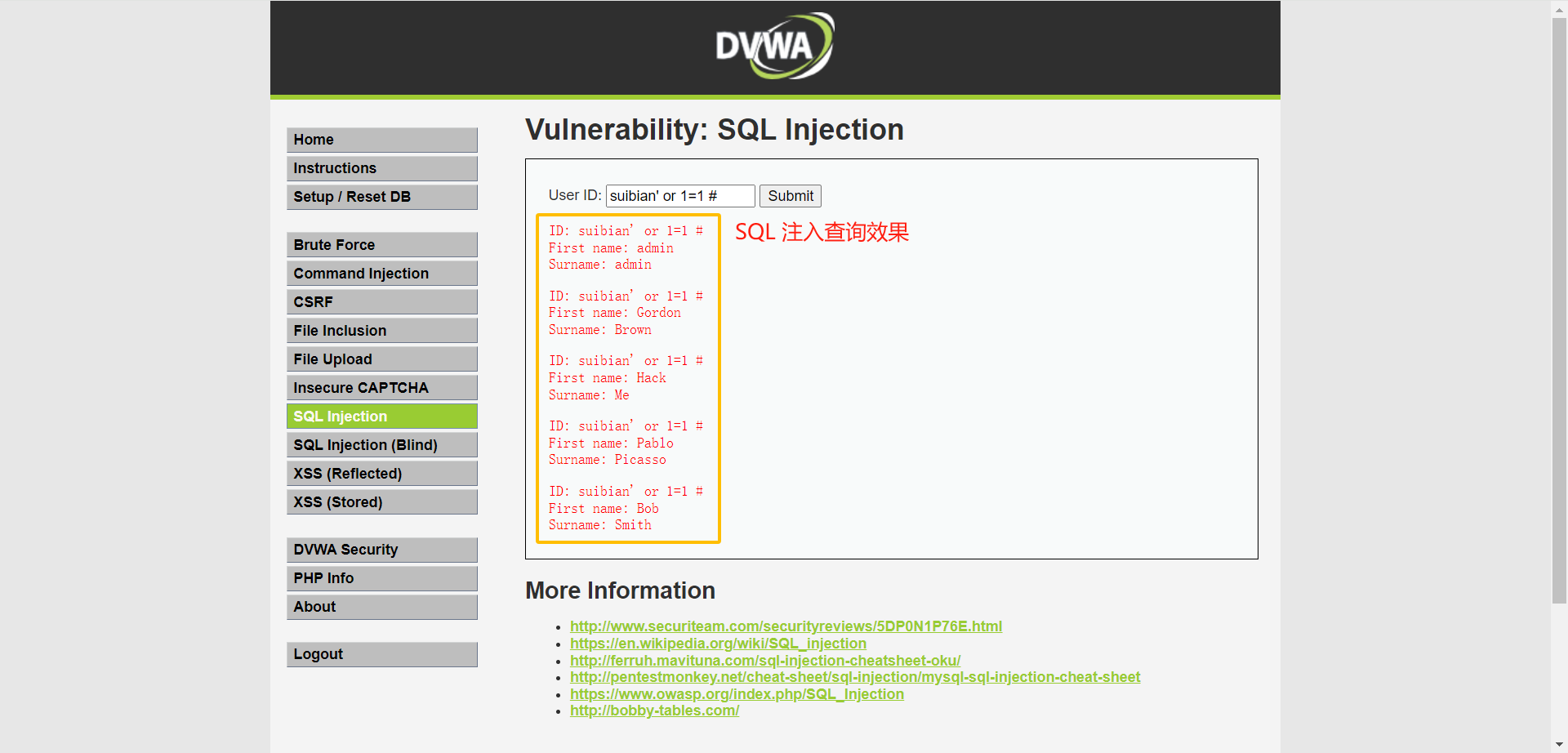

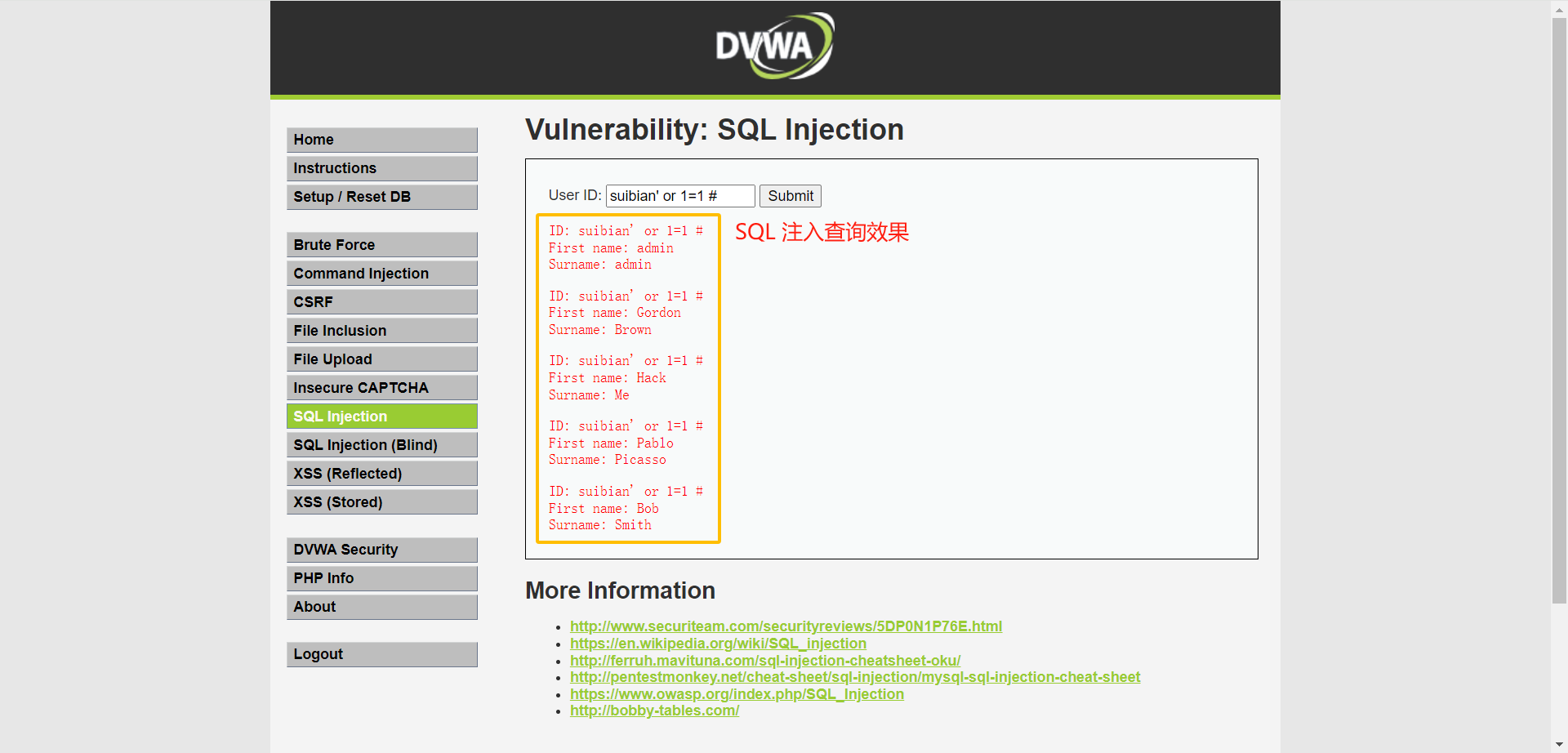

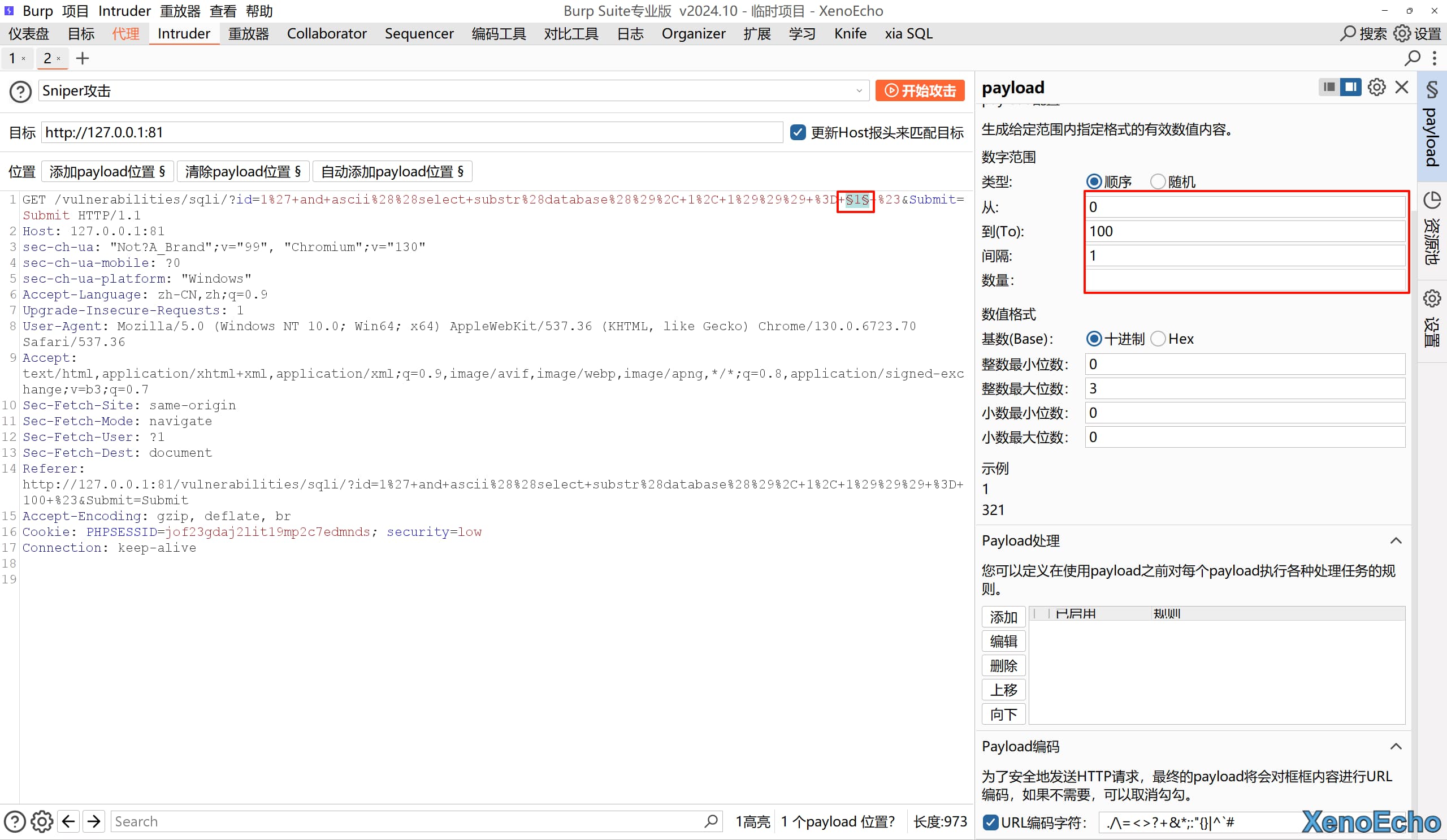

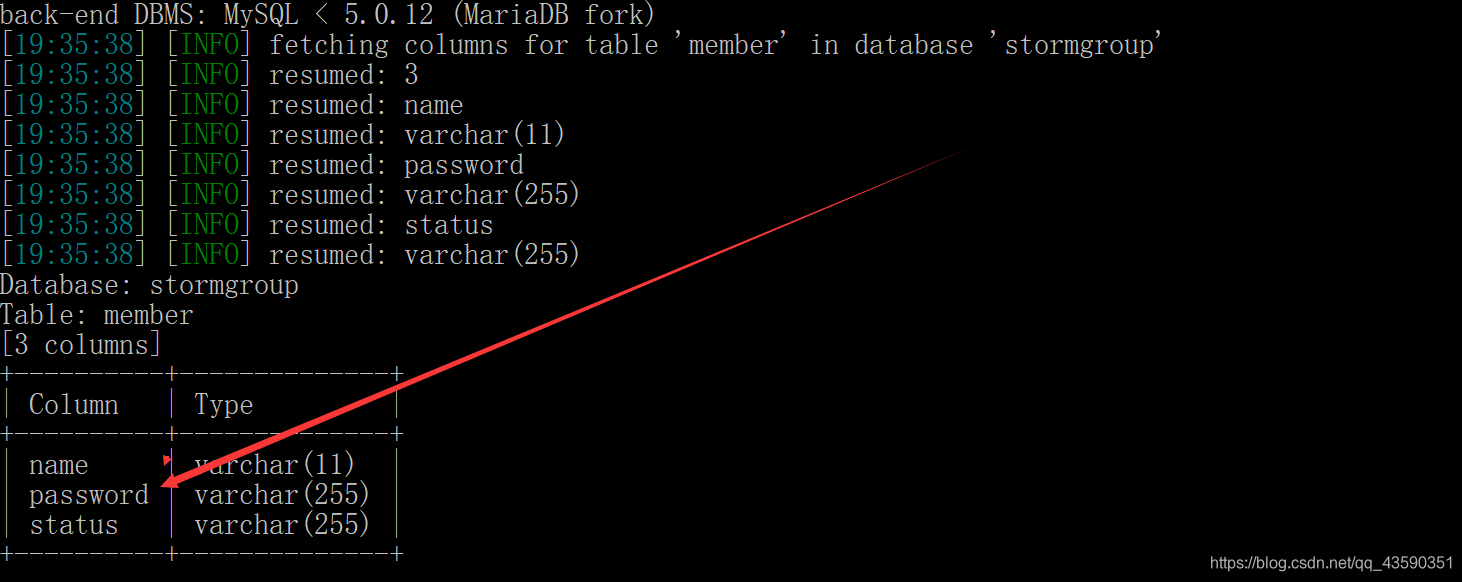

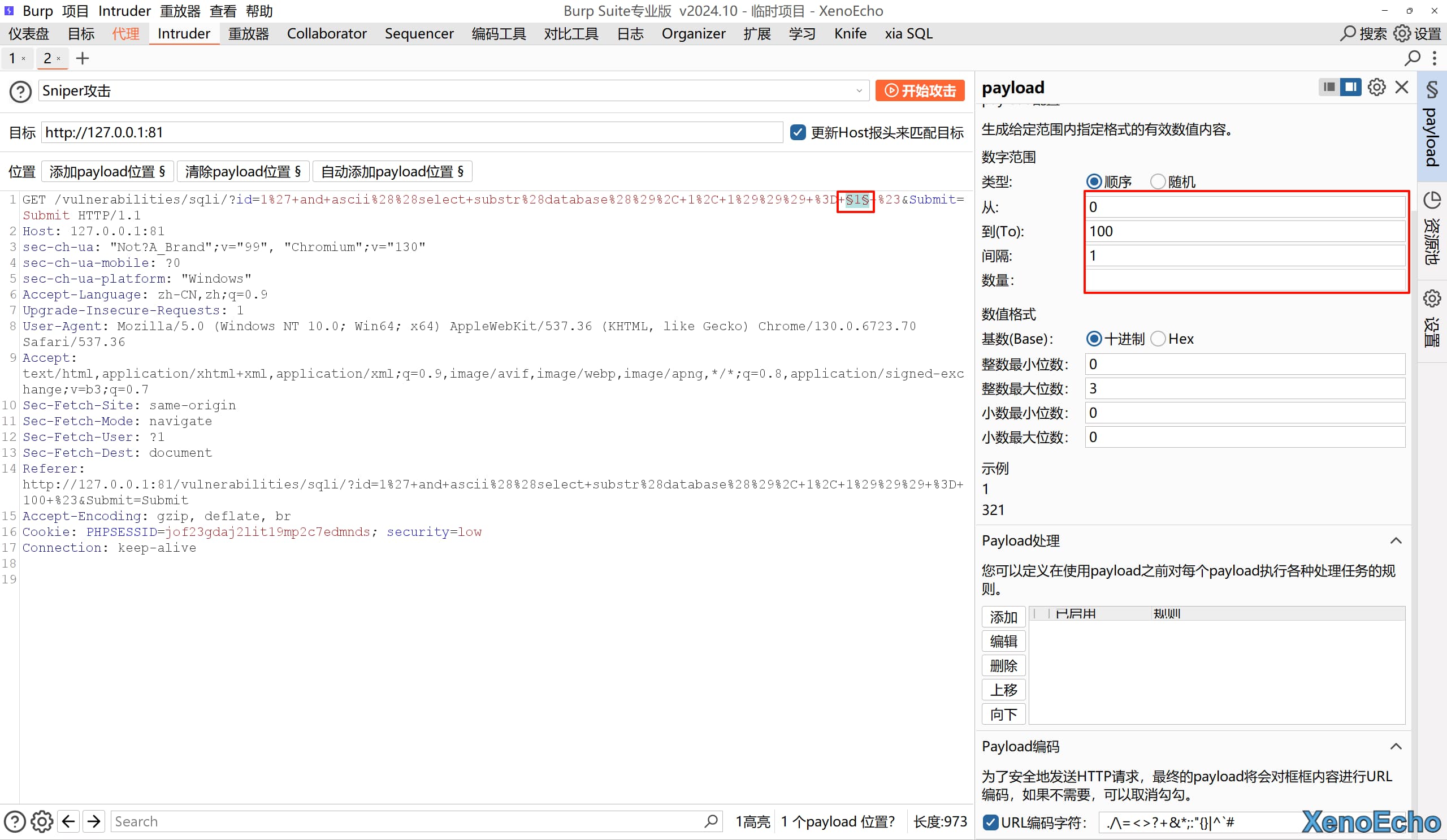

基于DVWA靶场的SQL注入漏洞扫描(3)基于DVWA靶场的SQL注入漏洞扫描的结果如下:入门级SQL漏洞扫描:使用【SSQLInjection】工具对DVWA的入门级SQL漏洞进行扫描,成功发现并识别了漏洞。中级SQL漏洞扫描:在测试中级SQL漏洞时,【SSQLInjection】工具同样表现出色,成功定位及检测了潜在的安全问题,工具性能稳定。高级SQL漏洞扫描:然而,在对DVWA的...

2022 年最佳 SQL 注入 (SQLi) 检测工具Havij和Burp Suite通过图形用户界面或Web漏洞扫描器,简化了SQLi的检测过程,前者尤其适合Windows用户,后者如Burp Collaborator能发现异步SQL注入和盲目的服务器端请求伪造。Blisqy针对HTTP头上的盲SQL注入提供解决方案,而Acunetix Web漏洞扫描器不仅扫描SQLi,还特别关注WordPress等特定应用。还有一些工具,如...

洞态IAST检测RuoYi的sql注入漏洞深入洞态IAST检测RuoYi的SQL注入漏洞 背景:鉴于Xcheck检测到开源项目RuoYi存在SQL注入漏洞的报道,我决定以此为契机,测试洞态IAST的漏洞检测能力。洞态IAST的检测方法在于扫描运行中的应用,并将发现的漏洞信息送至云端进行分析和展示。验证方式:选择在本地IDEA中启动Xcheck测试的RuoYi版本4.6.1,利用洞态...